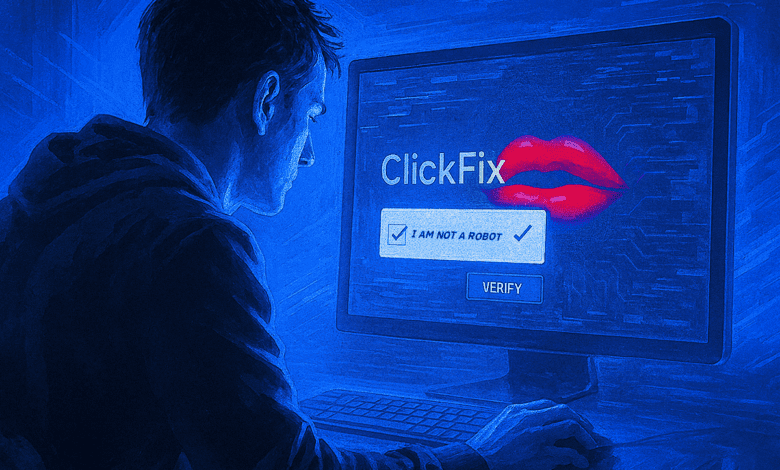

كشف باحثو الأمن السيبراني عن حملة تخريبية جديدة تُعرف باسم “ClickFix”، تعتمد على اختراق المواقع الإلكترونية المشروعة والموثوقة عبر مختلف القطاعات والجغرافيات لاستخدامها كبنية تحتية لتوزيع برمجية ضارة لم تكن معروفة سابقاً تُدعى “MIMICRAT” (وتُعرف أيضاً باسم AstarionRAT).

وتتميز هذه الحملة بمستوى عالٍ من التعقيد العملياتي، حيث تستهدف بشكل عشوائي واسع النطاق ضحايا من مختلف أنحاء العالم، بما في ذلك مستخدمون باللغة الصينية وجامعة مقرها الولايات المتحدة.

تبدأ سلسلة العدوى باختراق مواقع مشروعة (مثل خدمة التحقق من أرقام BIN البنكية bincheck[.]io) لحقن كود “JavaScript” خبيث. يقوم هذا الكود بعرض صفحة تحقق زائفة تدعي أنها تابعة لشركة “Cloudflare“، وتطلب من الضحية نسخ أمر معين ولصقه في نافذة التشغيل (Run) في نظام ويندوز لحل مشكلة تقنية وهمية. بمجرد قيام المستخدم بهذه الخطوة، يتم تنفيذ أمر “PowerShell” يتواصل مع خادم التحكم (C2) لجلب المرحلة الثانية من الهجوم.

تستخدم الحملة سلسلة “PowerShell” متعددة المراحل مصممة خصيصاً لتجاوز أنظمة الدفاع في ويندوز، مثل تعطيل تسجيل الأحداث (ETW) وتخطي فحص مكافحة الفيروسات (AMSI). بعد ذلك، يتم إسقاط محمل برمجيات يعتمد على لغة البرمجة “Lua“، والذي يقوم بفك تشفير وتنفيذ “Shellcode” مباشرة في ذاكرة النظام لإيصال الحمولة النهائية “MIMICRAT” دون ترك أثر ملموس على القرص الصلب.

تعتبر “MIMICRAT” حصان طروادة للوصول عن بُعد (RAT) تم تطويره بلغة ++C، ويدعم قدرات متقدمة مثل انتحال هوية رموز ويندوز (Token Impersonation) وإنشاء نفق SOCKS5. توفر البرمجية للمهاجمين قائمة تضم 22 أمراً للتحكم الكامل في الملفات والعمليات، والوصول إلى التفاعل مع نظام التشغيل، وحقن أكواد إضافية. ويرجح الخبراء أن الهدف النهائي لهذه الهجمات هو تشفير البيانات لطلب فدية (Ransomware) أو استخراج البيانات الحساسة وتسريبها.