ذكاء Anthropic في قفص الاتهام: تفاصيل أول حملة تجسس صينية مؤتمتة بالكامل

قامت جهات اختراق مرتبطة بالدولة الصينية باستغلال تقنيات الذكاء الاصطناعي التي طورتها شركة Anthropic لتنفيذ حملة تجسس إلكتروني آلية وواسعة النطاق في منتصف سبتمبر 2025.

وأوضحت الشركة المتخصصة في الذكاء الاصطناعي أن المهاجمين استخدموا قدرات التشغيل الآلي للذكاء الاصطناعي بطريقة غير مسبوقة؛ إذ لم يقتصر دوره على تقديم التوجيهات أو التحليل، بل تولّى تنفيذ الهجمات الإلكترونية بشكل مباشر.

ووفقاً للتقارير، تم التلاعب بأداة البرمجة المدعومة بالذكاء الاصطناعي Claude Code التابعة للشركة بهدف اختراق نحو 30 جهة حول العالم، من بينها شركات تكنولوجيا كبرى، ومؤسسات مالية، وشركات تصنيع كيميائي، إضافة إلى هيئات حكومية. وقد نجح المهاجمون بالفعل في اختراق بعض هذه الأهداف قبل أن تقوم Anthropic بإيقاف الحسابات المرتبطة بالعملية وتعزيز أنظمة الحماية لرصد مثل هذه الأنشطة.

وتُعد حملة GTG-1002 أول عملية معروفة تستخدم فيها جهة تهديد الذكاء الاصطناعي لتنفيذ هجوم إلكتروني واسع النطاق بدرجة عالية من الأتمتة، مع تدخل بشري محدود، بهدف جمع معلومات استخباراتية من أهداف عالية القيمة. ويشير ذلك إلى مرحلة متقدمة في توظيف الخصوم للتقنيات الذكية في العمليات السيبرانية.

ووصفت الشركة العملية بأنها منظمة بشكل احترافي وتمتلك موارد كبيرة، مشيرة إلى أن المهاجمين حوّلوا نظام Claude إلى ما يشبه “عميل هجوم إلكتروني مستقل”، قادر على إدارة مختلف مراحل الاختراق، بدءاً من الاستطلاع ورصد الثغرات، مروراً بالاستغلال والتنقل داخل الشبكات، وصولاً إلى جمع بيانات الاعتماد وتحليل المعلومات واستخراجها.

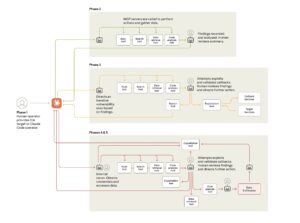

كما اعتمدت العملية على تكامل بين Claude Code وبروتوكول Model Context Protocol (MCP)، حيث عمل النظام كعقل مركزي يستقبل تعليمات المشغلين البشريين، ثم يقسم الهجوم المعقّد إلى مهام تقنية صغيرة تُسند إلى وكلاء فرعيين يعملون بشكل متوازٍ.

وأوضحت الشركة أن المشغل البشري كان يكلّف عدة نسخ من النظام بالعمل ضمن فرق افتراضية تنسّق عمليات اختبار الاختراق والهجوم، ما مكّن الجهة المهاجمة من تنفيذ ما بين 80% و90% من العمليات التكتيكية بشكل آلي وبمعدلات مرتفعة للغاية. بينما اقتصر دور البشر على إطلاق الحملات واتخاذ قرارات حاسمة عند مراحل التصعيد.

وقد ظهر التدخل البشري أساساً في القرارات الاستراتيجية، مثل الانتقال من مرحلة الاستطلاع إلى الاستغلال الفعلي، والموافقة على استخدام بيانات الاعتماد المسروقة للتنقل داخل الأنظمة، إضافة إلى تحديد نطاق تسريب البيانات الحساسة والاحتفاظ بها.

ويعمل هذا النظام ضمن إطار هجومي يبدأ بتحديد الهدف من قبل المشغل البشري، ثم يستخدم قدرات MCP لإجراء عمليات الاستطلاع ورسم خريطة لسطح الهجوم. وبعد ذلك يتولى النظام اكتشاف الثغرات الأمنية والتحقق منها عبر إنشاء حمولات هجومية مصممة خصيصاً لكل هدف.

وعند الحصول على الضوء الأخضر من المشغلين، ينفّذ النظام عملية الاستغلال والسيطرة على النظام المستهدف، قبل الانتقال إلى مراحل ما بعد الاختراق مثل جمع بيانات الاعتماد والتنقل الجانبي داخل الشبكة وجمع البيانات واستخراجها.

حسن خرجوج، خبير في التطوير الرقمي والمعلوماتي، قال إن “هذا التحول من ‘الذكاء الاصطناعي كمساعد’ إلى ‘الذكاء الاصطناعي كوكيل هجومي مستقل’ يفرض تحديات أمنية من نوع جديد، حيث تتجاوز سرعة تنفيذ الهجمات قدرة البشر على الاستجابة اللحظية”، موضحاً أن “الاعتماد على بروتوكول MCP في هذه الهجمات يكشف عن ثغرة استراتيجية في كيفية منح أنظمة الذكاء الاصطناعي صلاحيات الوصول إلى البيانات، مما يستوجب إعادة النظر في معايير ‘الثقة الصفرية’ (Zero Trust) داخل المؤسسات الرقمية المغربية والعالمية

أفادت التقارير بأن المهاجم وجّه نظام Claude للاستعلام تلقائياً عن قواعد البيانات والأنظمة الداخلية، ثم تحليل النتائج لتحديد المعلومات الحساسة وتصنيفها وفق قيمتها الاستخباراتية. كما ذكرت Anthropic أن الأداة كانت تولّد وثائق تفصيلية لكل مرحلة من مراحل الهجوم، ما قد يسمح للمهاجمين بمنح فرق إضافية وصولاً دائماً لتنفيذ عمليات طويلة الأمد بعد الموجة الأولى من الاختراق.