برمجية PlayPraetor الخبيثة تصيب أكثر من 11,000 جهاز أندرويد عبر صفحات مزيفة وإعلانات على Meta

في تطور خطير يسلط الضوء على تزايد تعقيد الهجمات الرقمية عبر الهواتف الذكية، كشف باحثون في الأمن السيبراني عن برمجية خبيثة جديدة تُدعى PlayPraetor، وهي حصان طروادة للتحكم عن بُعد (RAT) يستهدف مستخدمي أندرويد، وقد أصابت أكثر من 11,000 جهاز، خاصة في دول مثل المغرب، إسبانيا، فرنسا، البرتغال، البيرو، وهونغ كونغ.

حملات موجهة بلغة الضحية: تحوّل استراتيجي خطير

حسب تحليل صادر عن شركة Cleafy الإيطالية، فإن PlayPraetor ينمو بوتيرة مقلقة، حيث يتزايد عدد الإصابات بأكثر من 2,000 جهاز أسبوعيًا. الملفت أن الهجمات باتت تركز على الناطقين بالإسبانية والفرنسية والعربية، ما يدل على تحول استراتيجي في طبيعة الضحايا المستهدفين، بعيدًا عن مناطق الاعتماد التقليدي.

تعتمد البرمجية في انتشارها على صفحات مزيفة تقلد متجر Google Play يتم الترويج لها من خلال إعلانات على منصات Meta (مثل فيسبوك وإنستغرام) ورسائل SMS احتيالية، مما يُمكنها من الوصول إلى شرائح واسعة من المستخدمين.

قدرات متقدمة للتحكم والاحتيال المالي

تمتلك PlayPraetor قدرات متطورة تشمل:

-

التحكم الكامل في الجهاز عبر خدمات الوصول (Accessibility).

-

عرض واجهات مزيفة لأكثر من 200 تطبيق بنكي ومحفظة عملات رقمية لسرقة بيانات الدخول.

-

تسجيل ضربات المفاتيح، نسخ محتوى الحافظة، وبث مباشر لشاشة الجهاز عبر بروتوكول RTMP.

-

تبادل أوامر في الزمن الحقيقي مع خوادم التحكم (C2) عبر WebSocket.

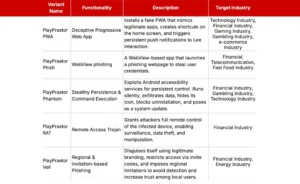

التحقيقات كشفت عن وجود خمس نسخ مختلفة من PlayPraetor، من أبرزها نسخة “Phantom” التي تسمح بتنفيذ احتيال مباشر على الجهاز (ODF) وتدار من قبل جهات تابعة تسيطر على ما يقرب من 60% من البوتنت.

بنية احتيالية تعتمد على نموذج “البرمجيات كخدمة” (MaaS)

تدار حملة PlayPraetor وفق نموذج “البرمجيات الخبيثة كخدمة” (Malware-as-a-Service)، حيث تقوم جهات متعددة بشراء خدمات من المطورين الأصليين واستخدامها في تنفيذ هجمات متزامنة وموجهة، مدعومة بأدوات تصنيع صفحات مزيفة تُحاكي Google Play بدقة، سواء على الحواسيب أو الهواتف.

وقد بدأ التحول لاستهداف الناطقين بالعربية مؤخرًا، وهو ما يُنذر بخطر قادم للدول الناطقة بها، خاصة في شمال إفريقيا.

PlayPraetor ليست وحدها: عودة توكسك باندا وظهور DoubleTrouble

إلى جانب PlayPraetor، عادت للواجهة برمجية ToxicPanda، والتي أصابت أكثر من 3,000 جهاز في البرتغال، مع تسجيل حالات في المغرب، عبر استغلال نظام توزيع حركة (TDS) وتقديم تحديثات مزيفة لـ Google Chrome.

الإصدار الجديد من ToxicPanda أصبح يستخدم خوارزمية توليد النطاقات (DGA) لتفادي التعطيل، كما أضاف أوامر جديدة لضمان الاتصال الاحتياطي بخوادم C2، وتعزيز واجهات التصيد الاحتيالي.

وفي السياق ذاته، ظهرت برمجية جديدة تُدعى DoubleTrouble، تتجاوز الهجمات التقليدية عبر الواجهات المزيفة لتصل إلى تسجيل الشاشة بالكامل، وحظر تشغيل تطبيقات معينة، وتسجيل كل ضغطة زر، ما يعكس نقلة نوعية في قدرات التسلل والسيطرة الشاملة على أجهزة الضحايا.